آشنایی کامل با DNS

DNS چیست و چرا ستون اینترنت محسوب میشود؟ در این مقاله به عملکرد، انواع سرور، حملات رایج، اهمیت و پیکربندی امن DNS پرداختهایم.

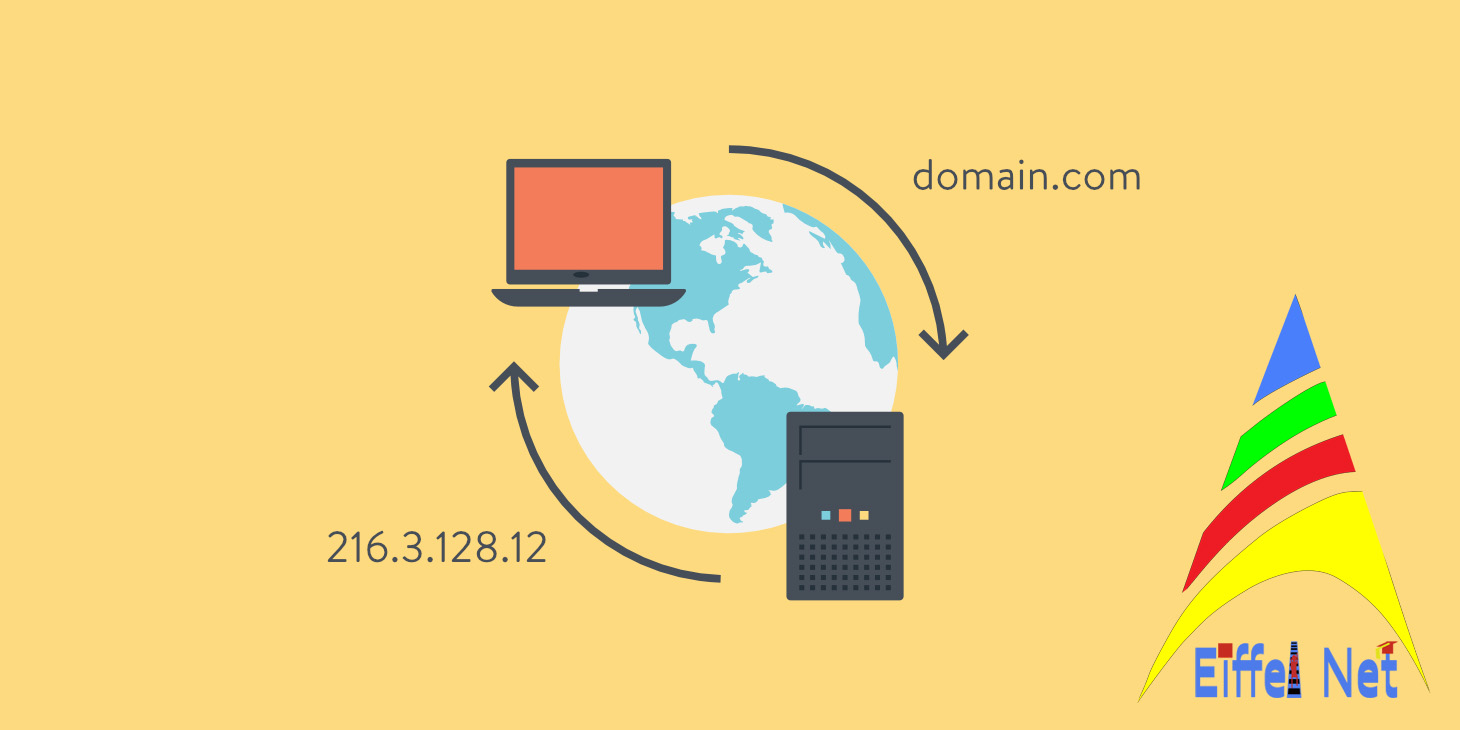

در دنیای امروز که تقریباً همهی فعالیتهای آنلاین وابسته به اینترنت شدهاند، مفاهیمی مثل دامنهها، آدرسهای IP و سرورهای نام (DNS) نقش اساسی در عملکرد صحیح و سریع شبکه ایفا میکنند. هر بار که در مرورگر خود نام سایتی را وارد میکنید، این سیستم DNS است که پشت صحنه در حال ترجمه این نام قابل فهم برای انسان به آدرسی قابل فهم برای ماشینهاست. در این مقاله، قصد داریم به زبان ساده و کاربردی، مفهوم DNS، نحوه عملکرد آن، اجزای تشکیلدهندهاش و اهمیت آن در امنیت شبکه را بررسی کنیم.

DNS چیست؟

DNS مخفف عبارت Domain Name System است؛ سیستمی که وظیفهاش ترجمه نام دامنههایی مانند google.com به آدرسهای IP عددی مانند 142.250.190.78 است. از آنجا که انسانها برای به خاطر سپردن نامها ساخته شدهاند، نه رشتههای طولانی از اعداد، DNS بهعنوان یک "دفترچه تلفن اینترنتی" عمل میکند تا ارتباط بین کاربران و سرویسهای اینترنتی برقرار شود. بدون وجود DNS، کاربران باید برای دسترسی به هر وبسایتی آدرس IP آن را حفظ کنند، که این امر عملاً غیرممکن است. DNS این فرایند را به صورت خودکار، سریع و در پشت صحنه انجام میدهد.

DNS Server چیست؟

DNS Server یا سرور نام، یکی از اجزای اصلی سیستم DNS است که مسئول نگهداری، پردازش و پاسخدهی به درخواستهای ترجمه نام دامنه به آدرس IP میباشد. وقتی کاربر آدرس سایتی را در مرورگر وارد میکند، این درخواست ابتدا به یک DNS Server ارسال میشود تا معادل عددی (IP) آن دامنه را پیدا کند. این سرورها ممکن است محلی (Local DNS Server) باشند که توسط شرکت ارائهدهنده اینترنت یا شبکه داخلی سازمانها راهاندازی شدهاند، یا میتوانند بهصورت عمومی توسط شرکتهایی مثل Google (با آدرس 8.8.8.8) یا Cloudflare (با آدرس 1.1.1.1) ارائه شوند. عملکرد سریع و دقیق DNS Server نقش مهمی در کاهش زمان بارگذاری صفحات و افزایش کارایی شبکه دارد.

DNS Server چگونه کار میکند؟

عملکرد DNS به صورت یک فرایند چندمرحلهای و توزیعشده انجام میشود. وقتی کاربر نام دامنهای مثل example.com را وارد میکند، ابتدا درخواست به DNS Resolver (که معمولاً در سیستمعامل یا روتر یا ISP قرار دارد) ارسال میشود. این Resolver در صورت نداشتن پاسخ، مرحله به مرحله درخواست را به سرورهای بالاتر ارسال میکند:

1. Root DNS Server: اولین نقطه تماس است و اطلاعات مربوط به دامنههای سطح بالا (مثل .com یا .org) را ارائه میدهد.

2. TLD DNS Server: سروری است که اطلاعات دامنههای خاصی مانند .com یا .net را دارد.

3. Authoritative DNS Server: سروری است که پاسخ نهایی و معتبر درباره دامنه مورد نظر را دارد (مثلاً آدرس IP دامنه example.com).

پس از دریافت پاسخ نهایی، Resolver آن را کش میکند (یعنی در حافظه ذخیره میکند) تا در درخواستهای بعدی سریعتر پاسخ دهد. سپس آدرس IP به مرورگر تحویل داده میشود و ارتباط با سرور وب برقرار میگردد.

دلایل حیاتی بودن DNS Server در شبکه

DNS Server یکی از پایهایترین اجزای زیرساخت اینترنت و شبکههای داخلی است و نبود یا اختلال در آن میتواند کل فرآیند ارتباط با سرویسها را مختل کند. دلیل اصلی اهمیت آن، نقش واسطهای است که بین نامهای دامنه قابل فهم برای انسان و آدرسهای IP قابل استفاده برای ماشینها ایفا میکند. بدون وجود DNS Server، کاربران مجبور خواهند بود آدرس IP دقیق هر سرویس یا وبسایت را حفظ کنند که این کار نهتنها غیرعملی، بلکه بسیار آسیبپذیر است. از طرفی، بسیاری از سرویسهای دیگر مانند ایمیل، احراز هویت، و حتی ارتباط بین سرورها نیز وابسته به ترجمه نامها از طریق DNS هستند. کوچکترین اختلال در این سیستم میتواند منجر به قطع ارتباط کاربران با اینترنت، خطا در بارگذاری وبسایتها، یا از کار افتادن سرویسهای حساس شود. همچنین، در بحث امنیت، حملاتی مثل DNS Spoofing و DNS Hijacking نشان میدهند که کنترل و سلامت DNS Server میتواند بهطور مستقیم روی امنیت کل شبکه تأثیر بگذارد.

رابطه DNS و امنیت شبکه

DNS نقشی فراتر از یک ابزار ساده برای ترجمه نامها دارد؛ این سیستم در قلب بسیاری از فرآیندهای ارتباطی و امنیتی در شبکه قرار گرفته است. از آنجا که تقریباً تمام ترافیک شبکه (از جمله وبگردی، ایمیل، اتصال نرمافزارها و حتی بروزرسانی سیستمها) به نوعی از DNS استفاده میکند، هرگونه سوءاستفاده یا آسیبپذیری در این سیستم میتواند تبعات گستردهای داشته باشد. حملاتی مانند DNS Spoofing (جعل پاسخهای DNS)، DNS Hijacking (ربایش ترافیک DNS)، یا DNS Tunneling (استفاده پنهانی از DNS برای انتقال داده) نمونههایی از تهدیدات جدی هستند که میتوانند باعث سرقت اطلاعات، نفوذ به سیستمها یا دور زدن فایروالها شوند. به همین دلیل، استفاده از DNS Serverهای امن، فعالسازی DNSSEC (امنسازی DNS با امضای دیجیتال)، و مانیتورینگ دقیق ترافیک DNS در سازمانها به یک ضرورت تبدیل شده است. درواقع، امنیت شبکه بدون توجه به امنیت DNS، ناقص خواهد بود.

انواع حملات DNS

با توجه به جایگاه حساس DNS در شبکه، این سیستم هدف حملات متعددی قرار میگیرد که هر کدام میتوانند پیامدهای خطرناکی برای کاربران و سازمانها داشته باشند. برخی از رایجترین حملات روی DNS عبارتاند از:

1. DNS Spoofing (یا Cache Poisoning):

در این حمله، هکر تلاش میکند تا اطلاعات نادرست را وارد حافظه کش DNS Server کند. نتیجه آن است که کاربر بهجای سایت اصلی، به سایت تقلبی هدایت میشود—مثلاً سایتی مشابه بانک که هدفش سرقت اطلاعات است.

2. DNS Hijacking:

در این روش، مهاجم کنترل تنظیمات DNS را در سطح کاربر یا شبکه بهدست میگیرد و ترافیک کاربر را به سرورهای دلخواه خود هدایت میکند. این اتفاق ممکن است از طریق بدافزار یا دسترسی به روترها رخ دهد.

3. DNS Tunneling:

اینجا از پروتکل DNS برای انتقال دادههای مخفی استفاده میشود. مهاجم میتواند اطلاعات را رمزگذاری کرده و از طریق درخواستهای DNS به بیرون از شبکه ارسال کند—بدون اینکه توسط فایروالهای عادی شناسایی شود.

4. DDoS روی DNS Server:

در این حمله، حجم عظیمی از درخواستهای جعلی به DNS Server ارسال میشود تا آن را از کار بیندازد یا باعث اختلال گسترده در دسترسی به سرویسها شود.

5. NXDOMAIN Attack:

در این حمله، مهاجم درخواستهایی برای دامنههای غیرواقعی به DNS Server ارسال میکند تا منابع آن مصرف شود و در نهایت موجب کندی یا توقف پاسخدهی شود.

این حملات نشان میدهند که حفاظت از سیستم DNS، فقط یک انتخاب فنی نیست، بلکه بخشی از استراتژی کلان امنیت اطلاعات در هر سازمان است.

پیکربندی DNS

یکربندی صحیح DNS یکی از مهمترین مراحل راهاندازی و نگهداری یک شبکه پایدار است. در شبکههای کوچک، معمولاً از DNS Serverهایی مانند Google DNS (8.8.8.8) یا Cloudflare (1.1.1.1) استفاده میشود.

اما در سازمانها، DNS بهصورت Localنصب و پیکربندی میشود.مثلاً با استفاده از Windows Server و رول DNS.

نصب DNS Server در ویندوز سرور یکی از مباحث مهمی است که در دوره MCSE تدریس میشود.

مراحل پیکربندی شامل تعریف Forward Lookup Zone (برای ترجمه نام به IP)، Reverse Lookup Zone (برای ترجمه IP به نام)، و ایجاد رکوردهایی مثل A، CNAME، MX و PTR است. همچنین تنظیم Caching، تعریف Timeout، محدودسازی دسترسی و استفاده از فایروال برای محافظت از DNS Server جزو اقدامات ضروری امنیتی هستند. بهروزرسانی منظم و مانیتورینگ نیز برای جلوگیری از حملات و اطمینان از عملکرد پایدار ضروریاند.

انواع سرورهای DNS و تفاوت آنها

ساختار DNS از چندین نوع سرور تشکیل شده که هر کدام وظیفه مشخصی را بر عهده دارند. شناخت تفاوت آنها به درک بهتر عملکرد کل سامانه کمک میکند:

• Root DNS Server

نخستین نقطه پاسخدهی به درخواستهای DNS. این سرورها اطلاعات مربوط به دامنههای سطح بالا (.com، .org، .net، .ir و غیره) را دارند و درخواست را به سرور مناسب هدایت میکنند.

• TLD DNS Server

این سرورها مسئول دامنههای مشخص شدهای مانند .com، .net یا .ir هستند و مشخص میکنند که کدام سرور معتبر (Authoritative) پاسخگوی درخواست دامنه موردنظر خواهد بود.

• Authoritative DNS Server

این سرورها اطلاعات نهایی درباره دامنه مشخص را دارند. برای مثال، مشخص میکنند example.com به کدام IP اشاره دارد، یا ایمیلهای آن باید به کدام سرور MX ارسال شوند.

• Recursive DNS Server

این سرورها وظیفه دریافت درخواست از کاربر، پرسوجو از سرورهای دیگر (Root، TLD، Authoritative) و بازگرداندن نتیجه نهایی به کاربر را دارند. معمولاً سرورهای ISP یا داخلی شبکه از این نوع هستند.

DNS بهعنوان یکی از ستونهای اصلی اینترنت، ارتباط میان نامهای دامنه قابلفهم و آدرسهای IP را ممکن میسازد و تجربهای ساده، سریع و کارآمد را برای کاربران رقم میزند.

شناخت انواع سرورها، عملکرد آنها، رکوردهای مهم و همچنین تهدیدات رایجی مانند Spoofing یا Hijacking، به مدیران شبکه کمک میکند تا زیرساختی پایدار و امن ایجاد کنند. پیکربندی صحیح و بهکارگیری راهکارهای امنیتی مانند DNSSEC، نه تنها کارایی ارتباطات را تضمین میکند، بلکه از دادههای حساس در برابر حملات رایج محافظت مینماید.

در نهایت، اهمیت DNS را میتوان در جملهای خلاصه کرد: بدون آن، دسترسی به دنیای دیجیتال بهسادگی امروز ممکن نخواهد بود.